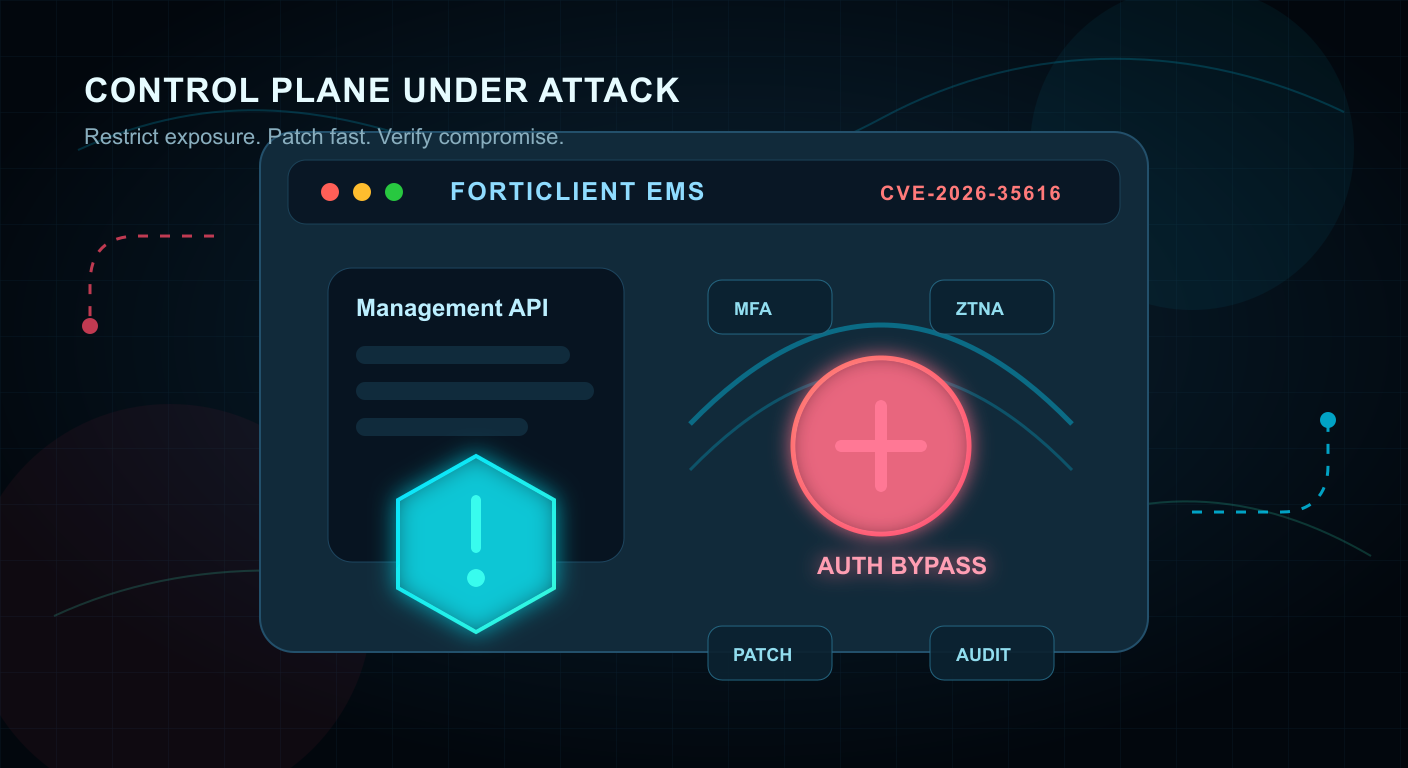

Fortinet FortiClient EMS の管理API認証・認可バイパス脆弱性 CVE-2026-35616 がCISA KEVへ追加された。影響バージョン、ホットフィックス、管理プレーン露出の危険性、侵害確認と封じ込めの実務手順を整理する。

管理サーバーそのものが攻撃入口になった

Fortinet の FortiClient Endpoint Management Server(EMS) に見つかった CVE-2026-35616 は、単なる「エンドポイント製品の脆弱性」ではない。FortiClient EMS は、組織内の端末、ポリシー、プロファイル、セキュリティ設定を集中管理するためのサーバーだ。つまり、ここは防御製品の管理プレーンそのものに近い。

Fortinet は 2026年4月4日にアドバイザリ FG-IR-26-099 を公開し、FortiClient EMS 7.4.5〜7.4.6 に存在する API の認証・認可バイパスを明らかにした。脆弱性の分類は CWE-284: Improper Access Control。悪用されると、未認証の攻撃者が細工したリクエストを通じて、不正なコードまたはコマンドを実行できる可能性がある。

さらに 2026年4月6日には CISA がこの CVE を Known Exploited Vulnerabilities(KEV) カタログへ追加した。連邦機関向けの期限は 2026年4月9日で、すでに過ぎている。2026年4月26日時点で未対応の環境が残っているなら、これは通常の月例パッチではなく、露出確認と侵害確認を伴う緊急対応として扱うべき状況だ。

- 対象製品: Fortinet FortiClient EMS

- 影響バージョン: 7.4.5〜7.4.6

- 影響を受けない系統: 7.2 系は Fortinet アドバイザリ上では非該当

- 脆弱性タイプ: API の認証・認可バイパス、不適切なアクセス制御

- 攻撃条件: 未認証、ネットワーク経由

- CISA KEV 追加日: 2026年4月6日

- CISA 期限: 2026年4月9日

- 対策: Fortinet が案内する 7.4.5 / 7.4.6 向けホットフィックス、または修正版への更新

何が起きたのか

時系列で見ると、対応判断に必要なポイントは次の通りだ。

| 日付 | 出来事 | 実務上の意味 |

|---|---|---|

| 2026年4月3日 | CVE レコードが Fortinet から登録 | 影響バージョンとCVSS情報が公開側へ流れ始めた |

| 2026年4月4日 | Fortinet が FG-IR-26-099 を公開 | 7.4.5 / 7.4.6 向けホットフィックス対応が必要になった |

| 2026年4月6日 | CISA が KEV カタログへ追加 | 「悪用済み」として最優先対応に切り替えるべき段階 |

| 2026年4月9日 | CISA の連邦機関向け対応期限 | 期限超過後の未対応環境は侵害調査も含めて扱うべき段階 |

NVD の記録では、CVE-2026-35616 は FortiClientEMS 7.4.5〜7.4.6 を対象とし、CVSS 3.1 の基本値は 9.8 Critical と表示されている。一方、Fortinet アドバイザリ上では temporal metrics を含む表示として 9.1 Critical が示されている。点数表記に差はあるが、運用上の判断は変わらない。未認証、ネットワーク経由、管理サーバーへの影響という条件が揃っているため、最優先で扱うべき脆弱性だ。

なぜ FortiClient EMS だと危険度が上がるのか

FortiClient EMS は、エンドポイントを一元管理するための製品だ。端末の登録、ポリシー配布、セキュリティプロファイル、接続状態、管理者操作が集まる。攻撃者から見ると、これは単なるアプリケーションサーバーではなく、防御側の操作盤に近い。

ここを奪われると、影響は FortiClient EMS サーバー単体で止まらない可能性がある。

- 管理サーバー上で不正コードを実行される

- 管理者権限やAPI権限の悪用につながる

- 端末管理ポリシーやプロファイルの信頼性が揺らぐ

- ネットワーク内の追加探索や横展開の足場になる

- ログや管理設定が変更され、検知が遅れる

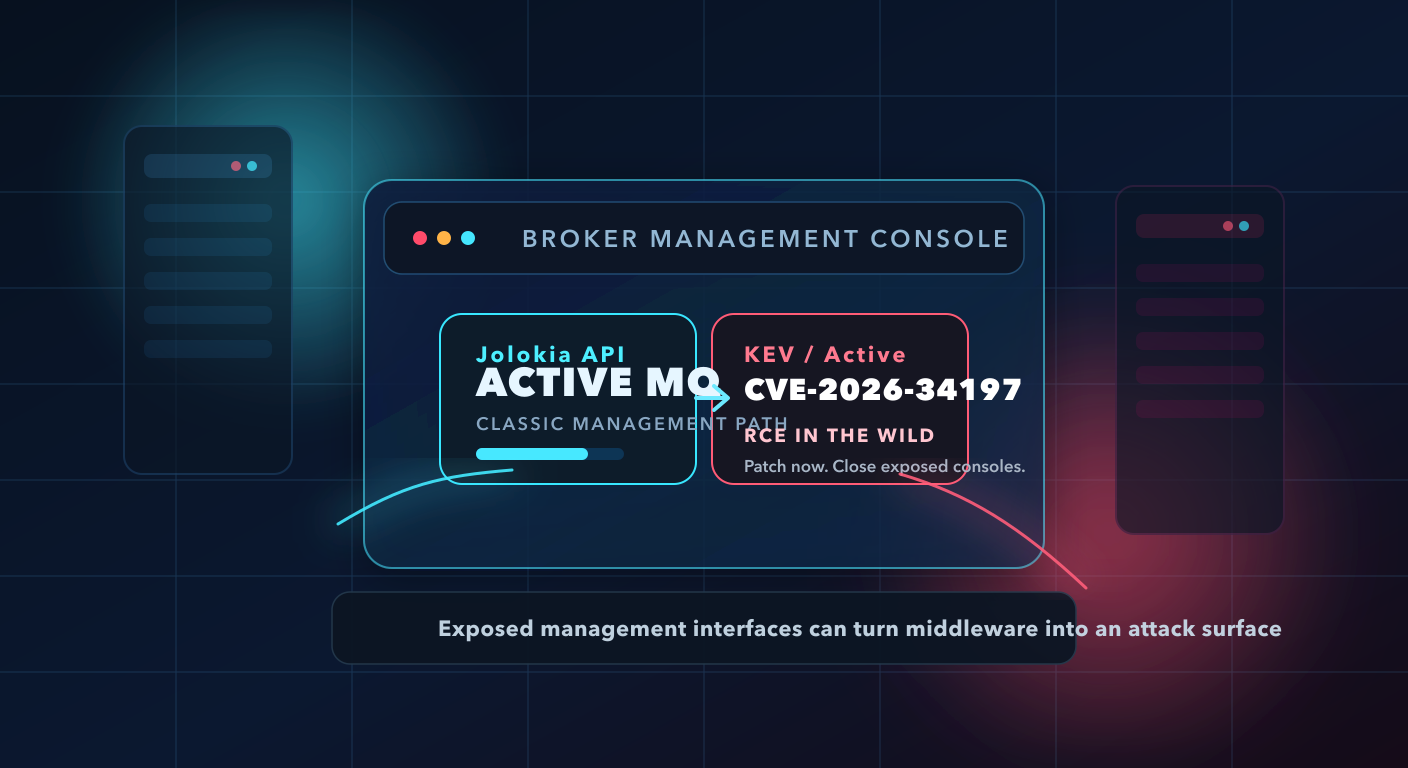

これは CyberLens の 管理プレーンセキュリティ で扱った典型的な構図だ。管理面は便利であるほど強い権限を持つ。だからこそ、そこがインターネットに見えている場合、攻撃者にとっては非常に魅力的な入口になる。

VPN、EDR、MDM、ファイアウォール、エンドポイント管理製品は、防御側の中核にあるため信頼されがちだ。しかし、管理画面や管理APIが侵害されると、守るための製品が攻撃者の操作面に変わる。防御製品ほど、管理面の露出・認証・ログを厳しく見る必要がある。

まず確認すべき環境

すべての Fortinet 利用組織が同じ影響を受けるわけではない。まず見るべきは、FortiClient EMS を自組織で運用しているか、そして 7.4.5 または 7.4.6 かだ。

| 優先度 | 確認対象 | 理由 |

|---|---|---|

| 最優先 | FortiClient EMS 7.4.5 / 7.4.6 | 公式アドバイザリで影響対象 |

| 最優先 | インターネットから管理画面・管理APIへ到達可能 | 未認証の攻撃条件と相性が悪い |

| 高 | VPNやZTNA配下だが外部委託先もアクセス可能 | 認証情報漏洩や端末侵害後の悪用余地がある |

| 高 | EMSサーバーが端末管理・認証・配布基盤と強く連携 | 侵害時の影響範囲が広がる |

| 中 | 検証環境や旧環境に EMS が残っている | 監視・パッチが遅れやすく、足場になりやすい |

ここで重要なのは、「Fortinet製品を使っているか」ではなく「FortiClient EMS の該当バージョンを、どこに、どの到達範囲で置いているか」だ。製品名だけでなく、資産台帳、VM、コンテナ、検証環境、委託先管理のサーバーまで確認したい。

管理者が今すぐやるべきこと

今回の対応は、ホットフィックスだけで終わらせると危ない。CISA KEV に追加された時点で、すでに悪用されている前提で動く必要がある。

1. バージョンと公開範囲を確認する

まず FortiClient EMS のバージョンを確認し、7.4.5 / 7.4.6 がないか洗い出す。あわせて、外部から到達できる管理画面・管理API・リバースプロキシ・ロードバランサー・WAF設定を確認する。

- FortiClient EMS のバージョン

- 管理画面・管理APIの公開元IP範囲

- VPN、ZTNA、踏み台、WAFの経由有無

- 外部ベンダーや一時アカウントのアクセス権

- 検証環境・DR環境・旧サーバーの残存

2. Fortinet のホットフィックスまたは修正版を適用する

Fortinet は 7.4.5 / 7.4.6 向けのホットフィックスを案内している。アドバイザリでは、今後の 7.4.7 以上にも修正が含まれると説明されている。運用上は、ベンダー手順に沿ってホットフィックスを適用し、適用後のバージョン・ビルド・サービス再起動状況を記録しておく。

注意したいのは、パッチ適用だけで「侵害されていなかった」ことは証明できない点だ。KEV入りした脆弱性では、更新と同時にログ確認を進める。

3. 露出を閉じる

FortiClient EMS の管理面は、原則としてインターネットへ直接公開しない。やむを得ず外部から使う場合も、送信元制限、MFA、ZTNA、端末準拠チェック、短時間の特権昇格を組み合わせるべきだ。

WAF のルールだけに依存するより、まず到達範囲を小さくする方が安全性は高い。ゼロトラストの考え方では、「管理者である」だけでは許可条件として不十分で、端末状態、場所、操作内容、リスクを合わせて見る。

4. 侵害痕跡を確認する

FortiClient EMS が該当バージョンだった場合、次の観点でログを確認する。

- 通常と異なる送信元からの管理APIアクセス

- 認証前後のエラーが急増した時間帯

- 管理者アカウント、APIトークン、外部連携設定の変更

- FortiClient EMS サーバーからの不審な外向き通信

- 直近のサービス再起動、ファイル作成、プロセス起動

- 監査ログや通知設定の変更

確認は EDR とサーバーログの両方で見る。管理サーバーは「守る側のシステム」なので、攻撃者がログや通知設定を触っている可能性も考える。

5. 資格情報をローテーションする

侵害の有無が完全に判断できない場合、管理者パスワード、APIキー、サービスアカウント、外部連携トークンをローテーションする。特に、FortiClient EMS が他の認証基盤や配布基盤と連携している場合は、EMS 内だけでなく連携先の権限も点検する。

今回のニュースから学ぶべきこと

CVE-2026-35616 は、Fortinet 固有の問題としてだけ読むと学びが狭くなる。より大きな教訓は、管理APIの露出は、通常のWebアプリよりも優先して閉じるべき攻撃面だということだ。

従来のパッチ管理は、CVSS、影響範囲、公開PoC、業務影響を見て優先順位を決めてきた。しかし最近は、CISA KEV のような「実際に使われているか」を示す情報を優先度に組み込む必要がある。

優先順位づけの考え方は、次のように変えるとよい。

| 従来の判断 | 今回のようなKEV案件での判断 |

|---|---|

| CVSSが高いので次回メンテナンスで対応 | KEV入りしたので緊急変更として扱う |

| 管理画面には認証があるので外部公開でもよい | 認証があっても管理面は到達範囲を絞る |

| パッチを当てたので完了 | パッチ、露出遮断、ログ確認、資格情報ローテーションまで実施 |

| 製品担当だけで対応 | SOC、ネットワーク、ID管理、委託先管理も巻き込む |

管理プレーンの事故は、単一の脆弱性だけで起きるとは限らない。公開された管理API、弱い認証、過剰権限、ログ監視不足が重なると、攻撃者の作業が一気に楽になる。

まとめ

CVE-2026-35616 は、FortiClient EMS 7.4.5〜7.4.6 に影響する重大なアクセス制御の脆弱性だ。未認証で管理APIの認証・認可をすり抜けられる可能性があり、CISA KEV へ追加されたことで、通常の脆弱性管理より高い優先度で扱うべき案件になった。

この記事のポイント

- CVE-2026-35616 は FortiClient EMS の管理APIバイパス脆弱性で、7.4.5〜7.4.6 が影響対象

- CISA は 2026年4月6日に KEV へ追加し、2026年4月9日を対応期限とした

- 2026年4月26日時点で未対応なら、パッチだけでなく侵害確認・露出遮断・資格情報ローテーションまで進めるべき

- 防御製品の管理サーバーは高価値標的であり、管理プレーンとして設計・監視する必要がある

FortiClient EMS を運用している組織は、まず該当バージョンと到達範囲を確認したい。あわせて CyberLens の 管理プレーンセキュリティ と インシデント対応 を読み、パッチ適用後に何を確認すべきかまで整理しておくと、今回のようなゼロデイ対応を「その場しのぎ」で終わらせずに済む。