Apache ActiveMQ Classic のコード実行脆弱性 CVE-2026-34197 が2026年4月16日にCISA KEVへ追加され、実際の悪用が確認された。影響バージョン、Jolokia管理APIが危険な理由、6.0.0〜6.1.1でさらに深刻になる背景、管理者が直ちに取るべき対策を整理する。

「パッチは出ていた」が、4月中旬にはもう遅れ始めていた

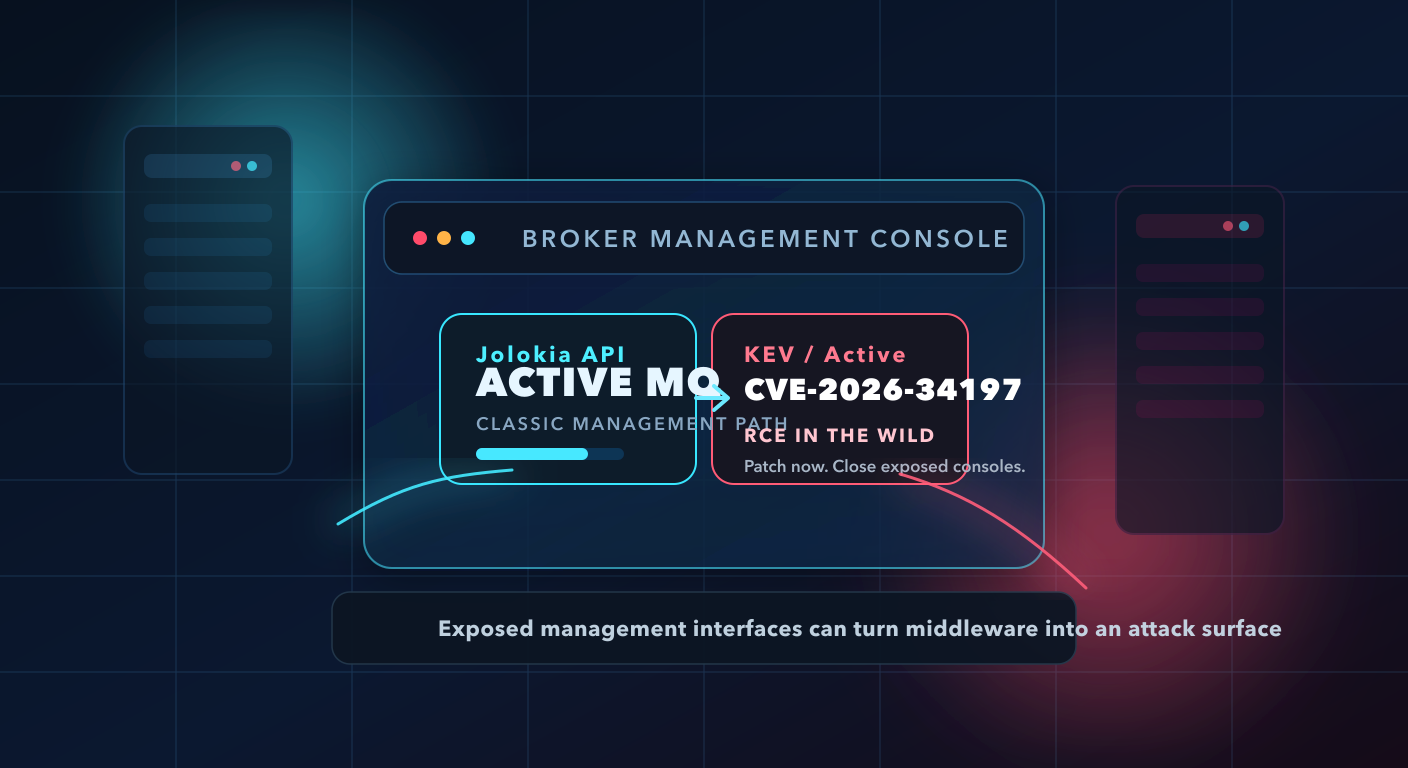

Apache ActiveMQ Classic に見つかった脆弱性 CVE-2026-34197 は、単なる「重要なアップデート」ではない。2026年4月16日に CISA の Known Exploited Vulnerabilities(KEV) カタログへ追加され、すでに実際の攻撃で使われていることが確認されたためだ。

しかも、この問題は単体で終わらない。Horizon3.ai の分析では、ActiveMQ Classic の Web コンソールに含まれる Jolokia 管理 API が露出している環境では、管理操作の呼び出しから任意コード実行へつながる。さらに 6.0.0〜6.1.1 系では、別の欠陥 CVE-2024-32114 と組み合わさることで、認証なしに悪用しやすくなるケースもある。

4月21日には BleepingComputer が Shadowserver の観測として、6,400台超のインターネット露出サーバーが継続的な攻撃対象になり得ると報じた。つまりこれは「そのうち対応する脆弱性」ではなく、今まさに管理画面の公開状態が問われる脆弱性だ。

- 対象製品: Apache ActiveMQ Classic(Artemis ではない)

- 脆弱性の性質: 管理 API 経由の任意コード実行

- 公開日: 2026年4月7日

- KEV追加日: 2026年4月16日

- 影響バージョン: 5.19.4 未満、および 6.0.0 以上 6.2.3 未満

- 修正版: 5.19.4 / 6.2.3 以降

- 特に危険な条件: Web コンソール露出、Jolokia 有効、弱い認証情報、古い 6.0.0〜6.1.1 系

何が起きたのか

時系列を短く整理すると、今回のニュースは次の4点に集約できる。

- 2026年3月30日に Apache が修正版の ActiveMQ Classic 6.2.3 を公開

- 2026年4月6日に Apache が公式アドバイザリを公開

- 2026年4月16日に CISA が CVE-2026-34197 を KEV へ追加

- 2026年4月21日に、露出サーバーへの継続的な攻撃リスクが改めて報じられた

ここで重要なのは、「公開済みの脆弱性」から「野生で悪用される脆弱性」への移行が速かったことだ。脅威インテリジェンスの観点では、CISA KEV への追加は「優先度を一段上げる合図」ではなく、すでに優先度が最上位に変わった後の確認通知に近い。

CyberLens の 脆弱性管理 でも触れている通り、CVSS の数値だけではなく、「実際に悪用されているか」を基準に優先順位を変える運用が必要になる。今回の CVE はその典型例だ。

なぜ ActiveMQ Classic でここまで危険なのか

CVE-2026-34197 は、ActiveMQ Classic の Web コンソールに含まれる Jolokia JMX-HTTP ブリッジを通じて、管理操作を悪用できる点が本質だ。Apache と NVD の説明によれば、問題は addNetworkConnector(String) や addConnector(String) のような MBean 操作を通じて、攻撃者が細工した設定読み込みを引き起こせることにある。

ここで大切なのは、攻撃の細部を覚えることではなく、「管理用の機能が、そのまま攻撃面になっていた」という構造を理解することだ。

1. Web コンソールが外から見えると、攻撃開始位置が近い

ActiveMQ Classic は 8161 番ポートの Web コンソールを持つことが多い。管理者にとっては便利だが、インターネットから見える状態だと、その便利さがそのまま攻撃者の足場になる。

2. 認証つきでも十分危険

この脆弱性は「認証後の管理操作」が起点になるため、一見すると限定的に見える。しかし実際には、初期設定のままの認証情報や、過去の侵害で再利用されたパスワードが残っているケースは珍しくない。公開管理画面と弱い認証の組み合わせは、いまでも非常に現実的なリスクだ。

3. 一部バージョンではさらに条件が悪い

Horizon3.ai によれば、ActiveMQ 6.0.0〜6.1.1 では CVE-2024-32114 により /api/* への保護が外れている場合があり、この条件下では Jolokia へのアクセスが認証なしになり得る。つまり、環境によっては「認証済みRCE」と理解しているだけでは危険を見誤る。

ActiveMQ には旧系統の Classic と、新実装の Artemis がある。今回の CVE-2026-34197 が問題になるのは Classic であり、名称が似ているだけで同じ影響を受けるわけではない。資産台帳や SBOM 上で「ActiveMQ」とだけ書かれている環境は、まずどちらかを確認したい。

どの環境を最優先で点検すべきか

すべての ActiveMQ 導入環境が同じ温度感で危険というわけではない。優先度が高いのは、次の条件に当てはまるケースだ。

| 優先度 | 条件 | 理由 |

|---|---|---|

| 最優先 | Web コンソールがインターネットから到達可能 | 攻撃者がすぐ試せる |

| 最優先 | 6.0.0〜6.1.1 を使用中 | 条件次第で認証なしに近い状態になり得る |

| 高 | デフォルトまたは弱い管理認証情報が残っている | 認証付き脆弱性でも突破しやすい |

| 高 | 複数ブローカーを運用し、管理操作を広く許可している | 侵害時の影響範囲が広がる |

| 中 | 社内限定だがセグメンテーションが弱い | 横移動後の悪用余地がある |

逆に言えば、「Classic かどうか不明」「外部公開しているか不明」「認証情報の状態が不明」の 3 つが曖昧なままでは、優先順位を決められない。今回はまず資産の棚卸しが先に来るニュースでもある。

管理者が今やるべきこと

今回の対応は、単なるパッチ管理では終わらない。修正版へ上げるのは当然として、露出している管理面をどう閉じるかまで一緒に考える必要がある。

1. 影響バージョンを棚卸しする

Apache と NVD に基づく影響範囲は次の通り。

- 影響あり: 5.19.4 未満

- 影響あり: 6.0.0 以上 6.2.3 未満

- 修正版: 5.19.4 以降、6.2.3 以降

SBOM、構成管理台帳、コンテナイメージ、VM テンプレートまで含めて確認したい。ミドルウェアは「使っていないつもりで古い検証環境に残っている」ことがよくある。

2. Web コンソールと Jolokia の外部公開を止める

パッチ適用前後を問わず、管理画面をインターネットへ直接出さないのが第一だ。WAF や VPN の前段に置いているだけでは十分とは言い切れない。可能なら以下をセットで見直す。

- 8161/TCP への外部到達性

/api/jolokia/へのアクセス制御- 管理用ネットワークの分離

- 踏み台またはゼロトラスト経由への切り替え

3. 管理認証情報を点検・ローテーションする

「この脆弱性は認証が必要だから大丈夫」という判断は危ない。認証情報が弱ければ、実質的には公開管理画面と同じだからだ。初期設定の admin:admin が残っていないか、過去に共有された運用アカウントが使い回されていないかを確認したい。

4. 侵害痕跡を確認する

すでに悪用済みの可能性も視野に入れるなら、インシデント対応の初動として、少なくとも次を見ておきたい。

- Web コンソールや Jolokia への不審な POST リクエスト

- 通常運用にないネットワークコネクタ追加操作

- ActiveMQ プロセスからの予期しない外向き通信

- Java プロセス配下の不審な子プロセス起動

- 直近数週間の管理アカウント使用履歴

ここで「完全な証拠が取れないから様子見」とすると遅れる。疑わしい場合は、まず露出停止と資格情報ローテーションを優先したい。

このニュースが示す、もっと大きな教訓

今回の件は、ActiveMQ 固有の事故に見えて、実はもっと普遍的だ。本来は運用を楽にする管理機能が、露出した瞬間に高リスクな攻撃面へ変わるという話だからだ。

セキュリティレビューでは、つい「業務ポート」や「外部公開 API」だけを見がちだが、実際には次のような面も同じくらい危ない。

- 管理用 Web コンソール

- JMX / Jolokia のような運用 API

- 古い監視エージェント

- 初期設定のまま残った管理アカウント

ミドルウェア管理の世界では、「便利だから開けていた」がそのまま侵害理由になることがある。今回の ActiveMQ は、その典型だ。

まとめ

CVE-2026-34197 は、Apache ActiveMQ Classic の利用組織にとって「後で対応する」種類のエクスプロイトではない。2026年4月16日に KEV 入りした時点で、脆弱性管理の優先順位表では最上段に置くべき案件になった。

特に注意すべきなのは、脆弱性そのものよりも、管理画面の露出・弱い認証・古い 6.x 系という運用条件の重なりだ。ソフトウェア更新だけでなく、公開範囲と管理設計も一緒に見直してはじめて、今回のリスクを下げられる。

この記事のポイント

- CVE-2026-34197 は 2026年4月16日に CISA KEV へ追加され、実際の悪用が確認されている

- 影響を受けるのは ActiveMQ Classic で、修正版は 5.19.4 / 6.2.3 以降

- 公開された Web コンソール、Jolokia、有効な管理認証情報の組み合わせは特に危険

- 今すぐやることは、資産棚卸し、外部露出停止、アップデート、認証情報ローテーション、ログ確認の5つ

ActiveMQ を使っているなら、今回のニュースは「参考情報」ではなく運用タスクだ。あわせて CyberLens の 脆弱性管理の解説 と インシデント対応の解説 も見て、優先順位づけと初動判断を整理しておきたい。

参考情報

- Apache ActiveMQ Security Advisory: CVE-2026-34197 announcement

- NVD: CVE-2026-34197

- Horizon3.ai: CVE-2026-34197 ActiveMQ RCE via Jolokia API

- CISA KEV Catalog(NVD 参照の追加情報を含む)

- BleepingComputer: Actively exploited Apache ActiveMQ flaw impacts 6,400 servers