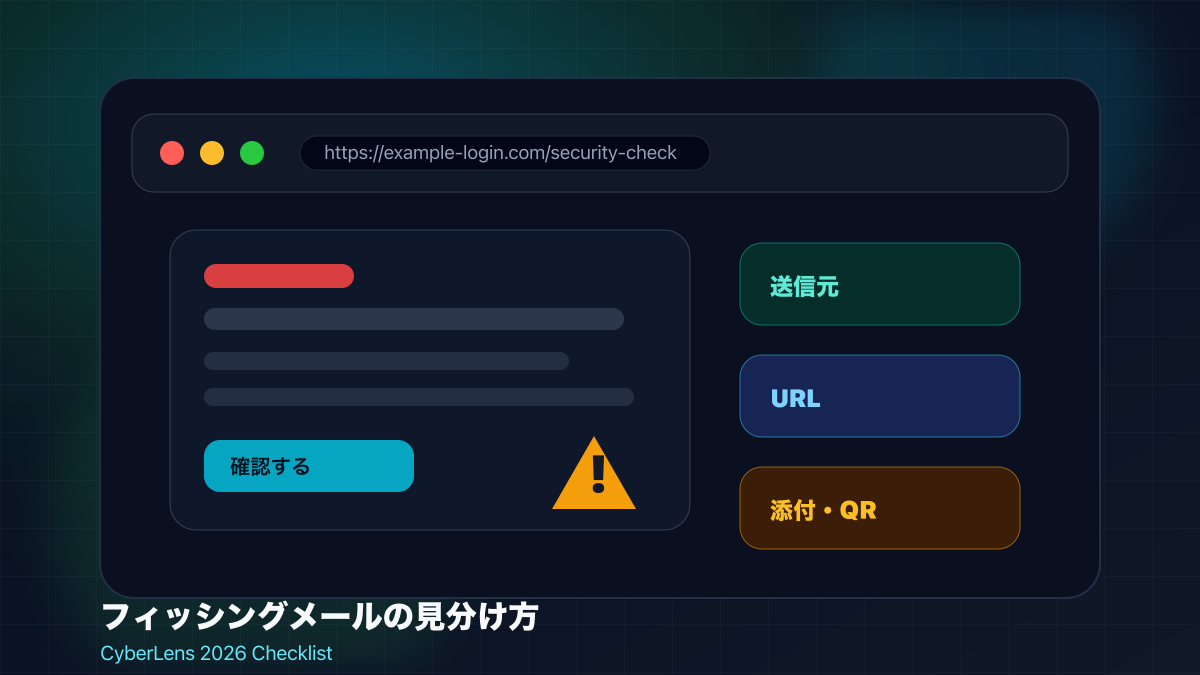

フィッシングメールを開く前に確認すべき送信元、URL、添付ファイル、ログイン画面、AI生成文面の違和感を整理。個人と企業で使える実践チェックリストを紹介する。

「怪しいかどうか」ではなく、確認する順番を決める

フィッシングメールは、以前のように日本語が不自然なものばかりではない。請求書、配送通知、SaaSのログイン通知、社内のファイル共有、銀行やカード会社の確認依頼など、普段の業務や生活に紛れ込む形で届く。

だから、見分け方の中心は「違和感を感じるセンス」ではなく、開く前、押す前、入力する前に確認する順番を固定することにある。焦っているときほど、人は本文の内容に引っ張られる。チェック項目を先に持っておく方が安全だ。

この記事は、フィッシングメールの基本的な見分け方を知りたい個人、社員教育を整えたい情シス・総務、開発組織でSaaSアカウントを守りたい人向けです。攻撃手法の全体像は フィッシングとソーシャルエンジニアリング も合わせて確認してください。

まず見るのは本文ではなく「送信元」と「要求内容」

本文を読む前に、送信元と要求内容を見る。ここで不自然なら、リンクや添付ファイルを開かずに止まる。

| 確認する場所 | 見るポイント | 危険な例 |

|---|---|---|

| 表示名 | 実在企業名だけで安心しない | 「Microsoft サポート」だが差出人ドメインが無関係 |

| メールアドレス | 公式ドメイン、取引先ドメインと一致するか | support@example-login.com のような紛らわしいドメイン |

| 要求内容 | ログイン、支払い、添付開封、MFA再設定を急がせていないか | 「本日中に確認しないとアカウント停止」 |

| 宛名 | 自分の氏名や契約情報が自然に入っているか | 「お客様各位」だけで高リスク操作を求める |

| 文脈 | 直近の取引、申請、社内依頼とつながるか | 使っていないサービスの請求書や共有通知 |

特に「急がせる」「秘密にさせる」「普段と違う方法で処理させる」文面は注意したい。攻撃者は、技術よりも人の判断速度を狙う。迷ったら本文を読み込む前に、公式アプリやブックマークから同じ通知が出ているか確認する。

URLは「表示文字」ではなく実際のリンク先を見る

フィッシングで最も多い失敗は、メール本文の青いリンク文字だけを見て信じることだ。本文には「https://example.com」と表示されていても、実際のリンク先が別ドメインになっている場合がある。

PCならリンクにマウスを乗せ、スマホなら長押しで遷移先を確認する。確認するのは、ドメインの中心部分だ。login.example.com と example-login.com は別物である。

| URLの形 | 判断 |

|---|---|

https://example.com/login | 公式ドメイン配下なら候補として妥当 |

https://login.example.com/ | 公式ドメインのサブドメインなら候補として妥当 |

https://example-login.com/ | 公式に見せた別ドメインの可能性がある |

https://example.com.security-check.net/ | 実際の親ドメインは security-check.net |

| 短縮URL | 遷移先が見えないため、業務メールでは避けたい |

AIフィッシング のように文面が自然になっても、ドメインの確認は機械的にできる。文章のうまさではなく、リンク先の所有者を見る。この単純な癖がかなり効く。

正規サイトなら、保存済みパスワードが自動入力候補に出ることが多い。いつものサービスに見えるのにパスワードマネージャーが反応しない場合、ドメイン違いを疑う材料になる。

添付ファイルとQRコードは「別経路で確認」する

請求書、見積書、配送ラベル、議事録、共有資料を装った添付ファイルは、業務で開きやすい。特に、送信者が取引先名や社内名を名乗っていると、確認せずに開いてしまう。

添付ファイルで確認するのは、拡張子だけではない。送信の文脈、ファイル名、圧縮ファイルの有無、パスワード付きZIPかどうか、普段の取引方法と合っているかを見る。

| 対象 | 止まるべきサイン |

|---|---|

| Officeファイル | マクロ有効化や外部コンテンツ有効化を求める |

| ログインや別ファイルのダウンロードへ誘導する | |

| ZIP / 7z | 中身が見えにくく、検査や確認を回避しやすい |

| HTML添付 | ブラウザで開かせて偽ログイン画面を表示できる |

| QRコード | スマホへ誘導し、PC側のメール防御を迂回しやすい |

QRコード付きメールは、PCで受け取ったメールをスマホで開かせる点が厄介だ。会社PCのセキュリティ製品やメールゲートウェイを避け、個人端末のブラウザでログインさせようとする。QRコードを読み取る前に、公式アプリや公式サイトに同じ通知があるかを確認した方がよい。

ログイン画面に進んでしまったら、入力前に3つ確認する

リンクを押してしまっても、入力前ならまだ止まれる。ログイン画面で確認すべきことは、URL、証明書の有無だけでは足りない。最近はHTTPS化された偽サイトも珍しくないため、「鍵マークがあるから安全」とは言えない。

入力前に見るべきなのは次の3つだ。

- ブラウザのアドレスバーが公式ドメインか

- パスワードマネージャーが正規サイトとして反応するか

- いつものログイン後画面や認証フローと違いがないか

違和感がある場合は、そこで閉じる。メールのリンクから戻って再確認するのではなく、ブックマーク、公式アプリ、検索せずに覚えている公式URLから入り直す。

MFAや パスキー は強力な対策だが、万能ではない。AiTM型フィッシングや偽の同意画面では、認証後のセッションや権限が狙われる。認証を強くしつつ、リンクから入らない運用を合わせる必要がある。

SaaS時代は「許可する」ボタンにも注意する

フィッシングは、IDとパスワードを盗むだけではない。Microsoft 365、Google Workspace、Slack、Notion、GitHubのようなSaaSでは、外部アプリへのアクセス許可を求める画面が出ることがある。

ここで危険なのは、正規のログイン画面を通ったあとに、悪意あるアプリへ権限を渡してしまうパターンだ。OAuth同意フィッシング はその典型で、MFAを破らなくてもメールやファイルへのアクセス権を奪える場合がある。

同意画面では、次を確認する。

| 確認項目 | 見るべきこと |

|---|---|

| アプリ名 | 業務で使う正規アプリか |

| 発行者 | 確認済み発行者か、見慣れない個人名ではないか |

| 要求権限 | メール読取、ファイル読取、オフラインアクセスなどがないか |

| 同意範囲 | 自分だけか、組織全体に影響するか |

| 依頼経路 | 上司や情シスから事前案内があったか |

「ログインしてください」ではなく「このアプリに許可してください」と出たら、通常のメール訓練とは別の判断が必要になる。会社アカウントなら、自己判断で許可せず管理者へ確認する方が安全だ。

会社で迷ったときの報告テンプレート

社員教育で大切なのは、「怪しいメールを見抜け」と言うことではなく、迷ったときに報告しやすくすることだ。報告先が分からない、怒られそう、忙しいから後回しにする。こうした心理が、発見を遅らせる。

社内で使うなら、次のテンプレートで十分だ。

件名: フィッシング疑いメールの確認依頼

受信日時:

差出人表示名:

差出人メールアドレス:

件名:

押していないリンク:

開いていない添付ファイル:

自分が行った操作:

気になった点:重要なのは、「押したかどうか」「入力したかどうか」を正直に書ける空気を作ることだ。押した人を責めると、次から報告が遅れる。組織防御では、早い報告の方が完璧な判断より価値がある。

もし入力してしまった場合は、自己判断で削除や隠蔽をしない。社内の手順に従い、パスワード変更、セッション無効化、MFA再登録、端末確認、SaaS連携解除などを進める。インシデントレスポンス の基本手順を社内向けに短く整えておくと動きやすい。

個人でできる対策は「入口を減らす」こと

個人利用では、すべてのメールを完璧に判定するより、危険な入口を減らす方が現実的だ。

まず、重要サービスはブックマークや公式アプリから開く。メール内リンクからログインしない。次に、パスワードマネージャーでサービスごとに異なるパスワードを使う。最後に、MFAやパスキーを有効にする。

| 対策 | 期待できる効果 |

|---|---|

| メールリンクからログインしない | 偽サイトへ誘導されても入力を防ぎやすい |

| パスワードを使い回さない | 1つ漏れても連鎖被害を抑えやすい |

| MFA / パスキーを使う | パスワードだけの不正ログインを防ぎやすい |

| OSとブラウザを更新する | 既知脆弱性を悪用されにくくする |

| 公式アプリから通知を確認する | 偽メールと正規通知を切り分けやすい |

個人セキュリティ のレッスンでは、パスワード管理、MFA、HTTPS、パスキーを順番に確認できる。フィッシング対策だけを単独で覚えるより、普段のログイン習慣ごと変えた方が長続きする。

最終チェックリスト:押す前に30秒だけ止まる

迷ったら、次のチェックを上から順に見る。全部を毎回完璧に見る必要はないが、ログイン、支払い、添付ファイル、SaaS許可が絡むメールでは必ず止まる。

| チェック | OKの目安 |

|---|---|

| 送信元ドメイン | 公式・取引先・社内の正しいドメインである |

| 要求内容 | 急な支払い、ログイン、MFA再設定、添付開封ではない |

| URL | 表示文字ではなく実リンク先が公式ドメインである |

| 添付ファイル | 事前に予期していたファイルで、形式も自然である |

| QRコード | 公式アプリや公式サイトでも同じ通知を確認できる |

| ログイン画面 | アドレスバー、パスワードマネージャー、画面遷移に違和感がない |

| SaaS同意画面 | アプリ名、発行者、要求権限を説明できる |

| 報告先 | 迷った場合に確認できる社内窓口や公式問い合わせ先がある |

このチェックで1つでも説明できない項目があれば、押さない。自分で判断しきれないことは失敗ではない。確認先へ回すことが、フィッシング対策の一部だ。

まとめ:見分ける力より、止まる仕組みを持つ

フィッシングメールの見分け方は、文章の違和感探しだけでは弱い。AIで自然な日本語が作れる時代には、本文のうまさより、送信元、URL、添付、QRコード、ログイン画面、SaaS同意画面を順番に確認する方が確実だ。

今日から変えるなら、重要サービスはメールリンクから開かず、ブックマークや公式アプリから確認する。会社では、迷ったメールを報告しやすいテンプレートを用意する。学習としては、フィッシングとソーシャルエンジニアリング を読み、用語クイズ で確認し、関連する AIフィッシング や OAuth同意フィッシング へ進むと理解がつながる。